Definindo um padrão personalizado com Copilot

Você pode usar Copilot verificação secreta para gerar expressões regulares com base em uma descrição de texto do tipo de padrão que você gostaria de detectar, incluindo cadeias de caracteres de exemplo opcionais que devem ser detectadas. Confira Gerando expressões regulares para padrões personalizados com a verificação secreta do Copilot.

Definindo um padrão personalizado para um repositório

Antes de definir um padrão personalizado, certifique-se de que o Secret Protection esteja habilitado em seu repositório. Para saber mais, confira Habilitar a varredura de segredos para seu repositório.

-

Em GitHub, acesse a página principal do repositório.

-

No nome do repositório, clique em Settings. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Security" da barra lateral, clique em Advanced Security.

-

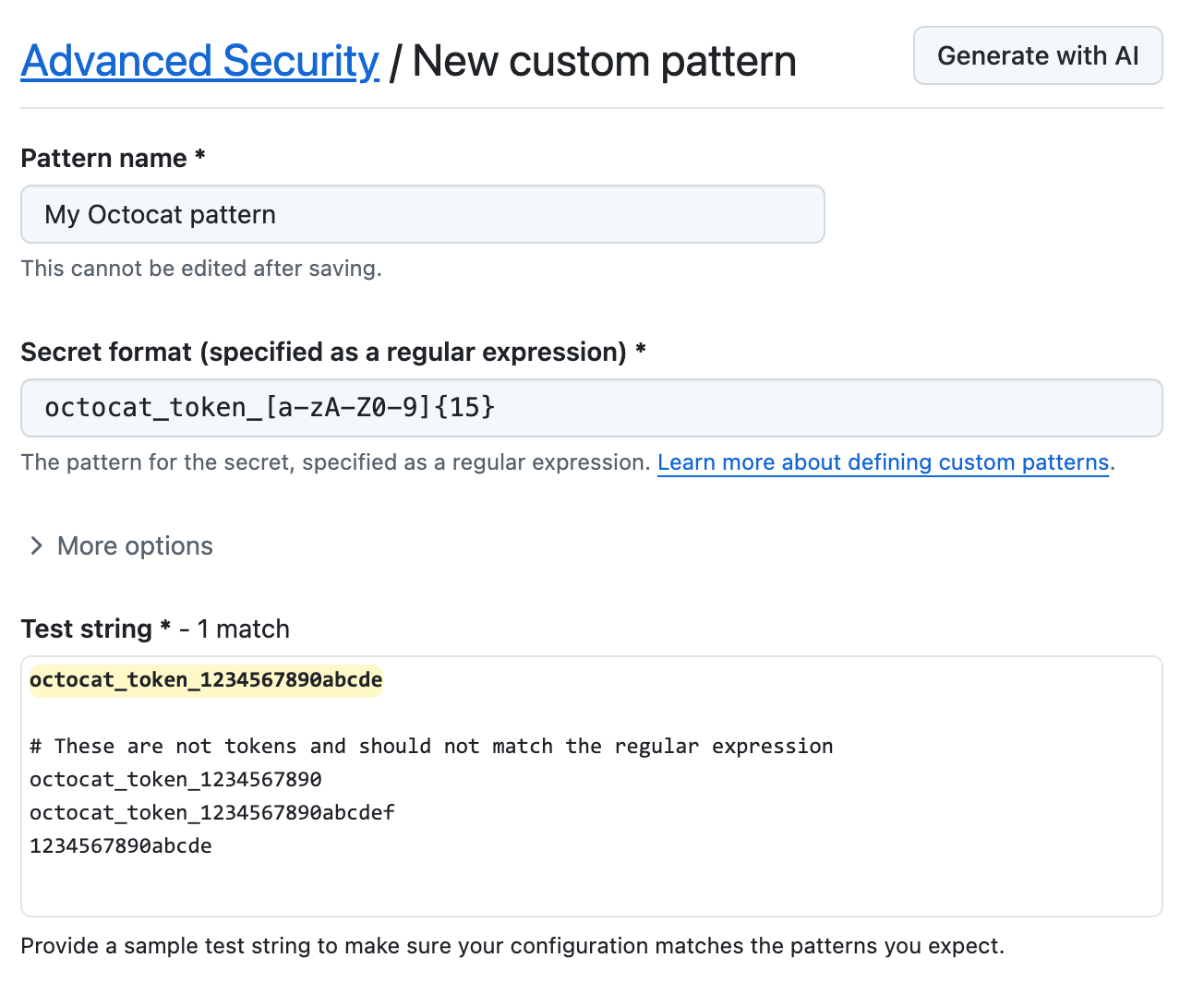

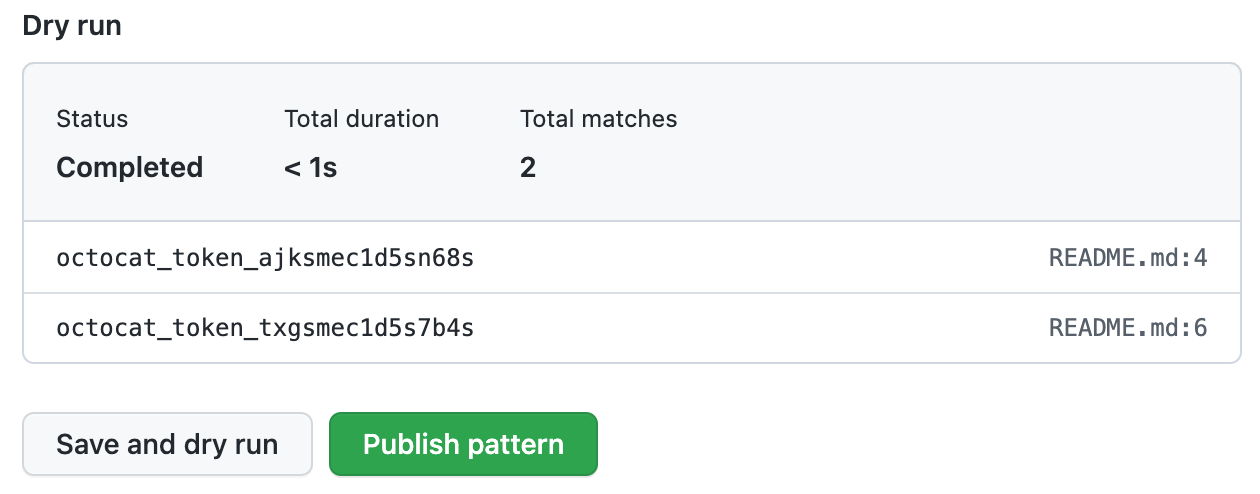

Em "Secret Protection", à direita de "Custom patterns", clique em New pattern. 1. Insira as informações para o novo padrão personalizado. Você deve fornecer, pelo menos, o nome para o seu padrão e a expressão regular para definir o formato do seu padrão secreto.

- No campo "Nome do padrão", digite um nome para o padrão.

- No campo "Formato secreto", digite uma expressão regular para o formato do seu padrão secreto.

- Clique em More options para fornecer outro conteúdo complementar ou requisitos de correspondência adicionais para o formato secreto. Confira Referência de padrões personalizados.

- Forneça um exemplo de cadeia de caracteres de teste para verificar se a sua configuração está correspondendo aos padrões esperados.

-

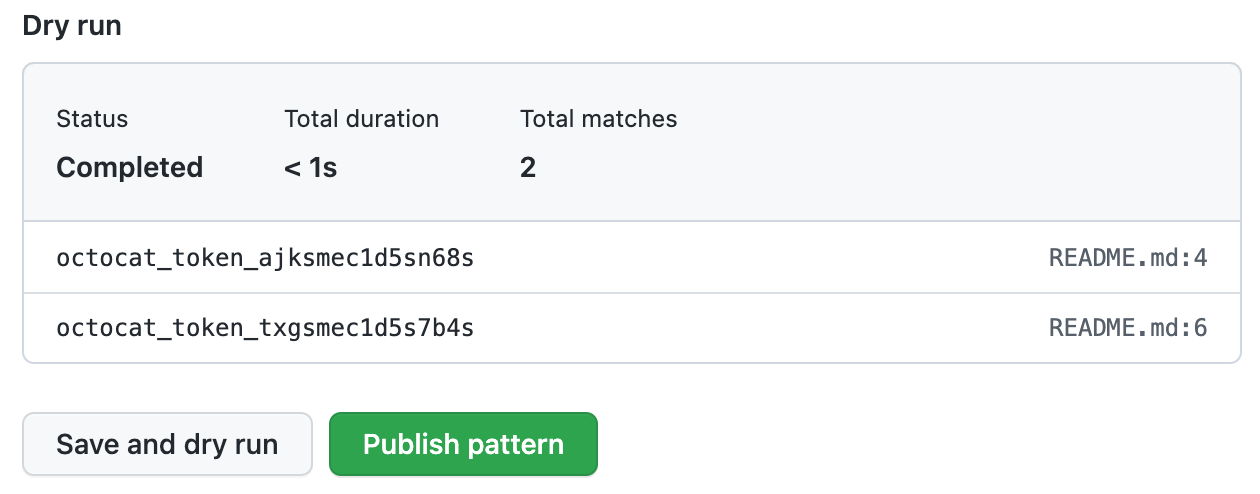

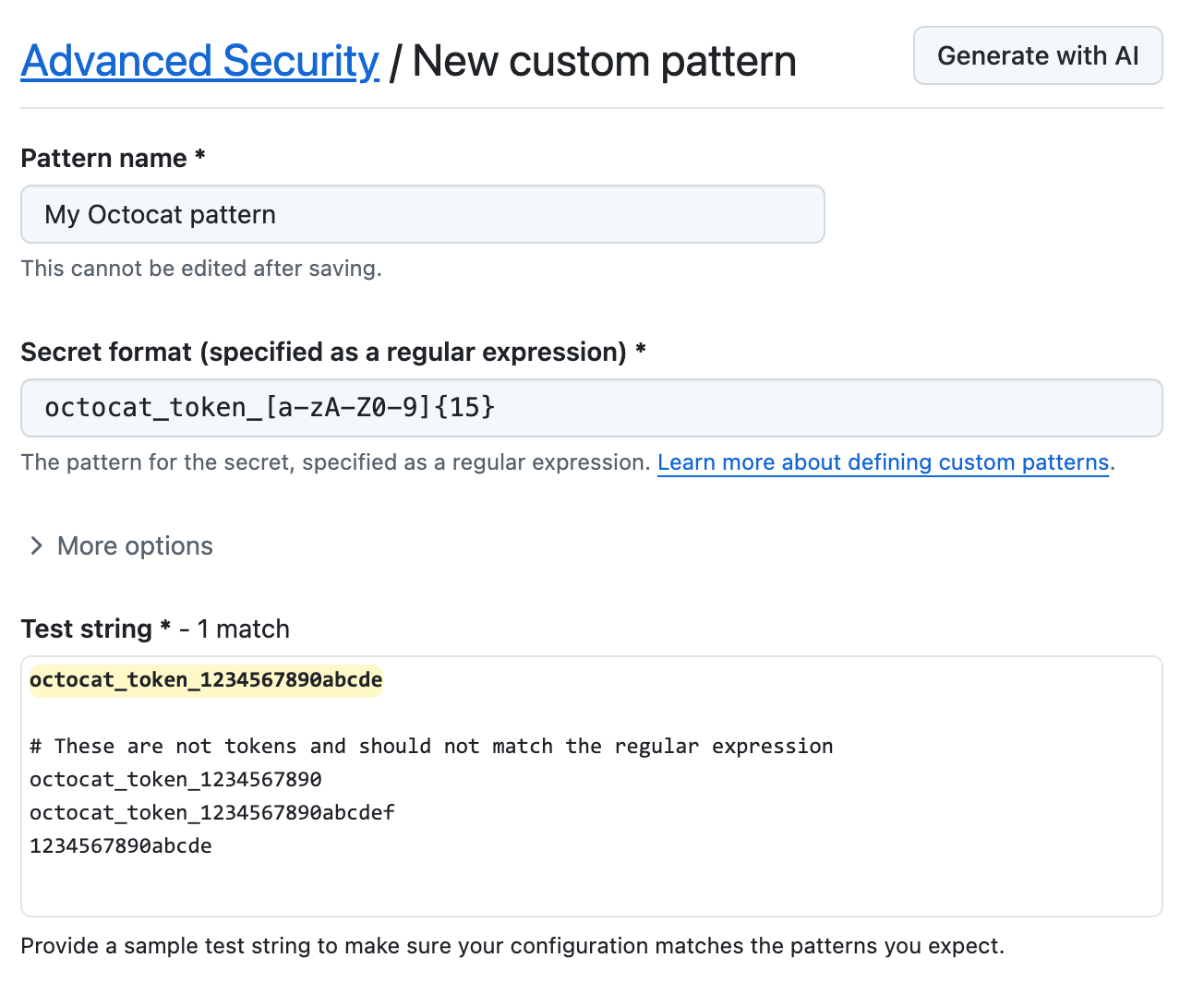

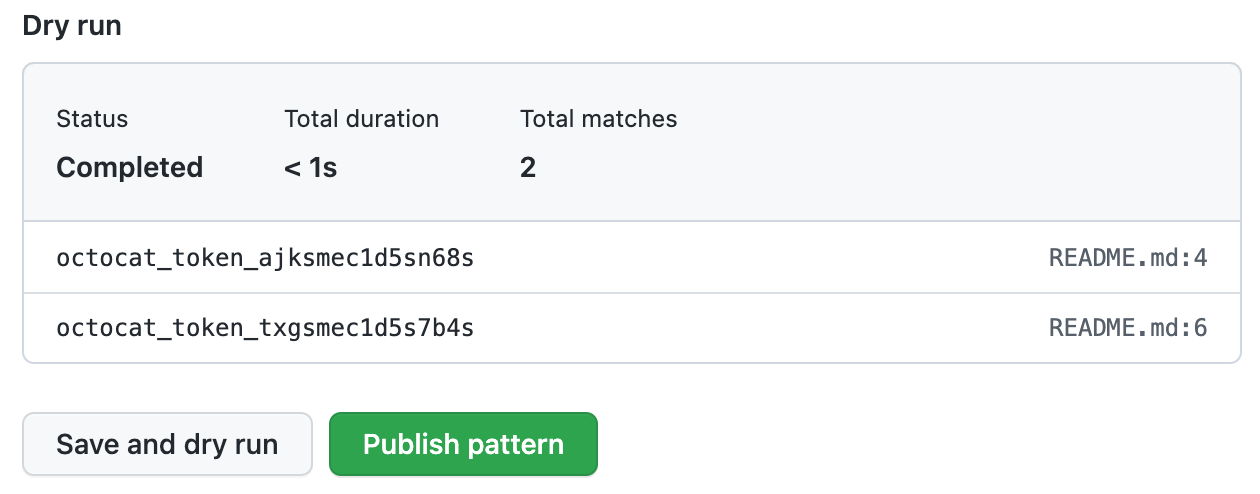

Quando estiver pronto para testar seu novo padrão personalizado, a fim de identificar correspondências no repositório sem criar alertas, clique em Salvar e executar uma simulação.

-

Quando o teste terminar, você verá uma amostra de resultados (até 1.000). Revise os resultados e identifique quaisquer resultados falso-positivos.

-

Edite o novo padrão personalizado para corrigir problemas com os resultados e testar suas alterações e clique em Salvar e executar uma simulação.

-

Quando estiver satisfeito com o novo padrão personalizado, clique em Publicar padrão.

-

Opcionalmente, para habilitar a proteção push para seu padrão personalizado, clique em Habilitar. Para saber mais, confira Sobre a proteção por push.

Observação

O botão "Enable" não estará disponível até que a simulação seja bem-sucedida e você publique o padrão.

Depois que o padrão for criado, secret scanning verifica todos segredos em todo o histórico do Git em todos os branches presentes no repositório GitHub. Para saber mais sobre como exibir alertas de escaneamento de segredos, confira Gerenciar alertas de verificação de segredo.

Definindo um padrão personalizado para uma organização

Antes de definir um padrão personalizado, você precisa habilitar secret scanning para os repositórios que deseja realizar a varredura na organização. Você pode usar security configurations para habilitar secret scanning em todos os repositórios de sua organização. Para obter mais informações, confira Sobre a habilitação de recursos de segurança em escala.

-

No canto superior direito de GitHub, clique na foto de perfil e clique em Your organizations.

-

Selecione uma organização clicando nela.

-

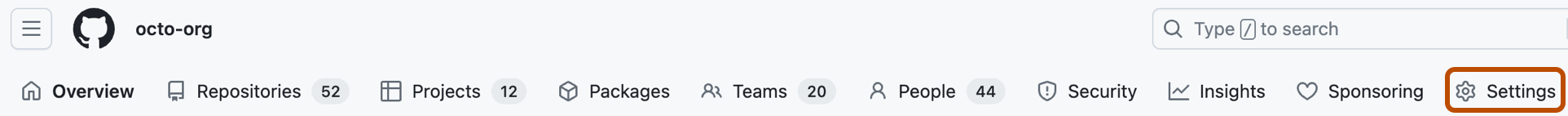

No nome da organização, clique em Settings. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Segurança" da barra lateral, selecione o menu suspenso Advanced Security e clique em Global settings.

-

Em "Padrões personalizados", clique em Novo padrão..

-

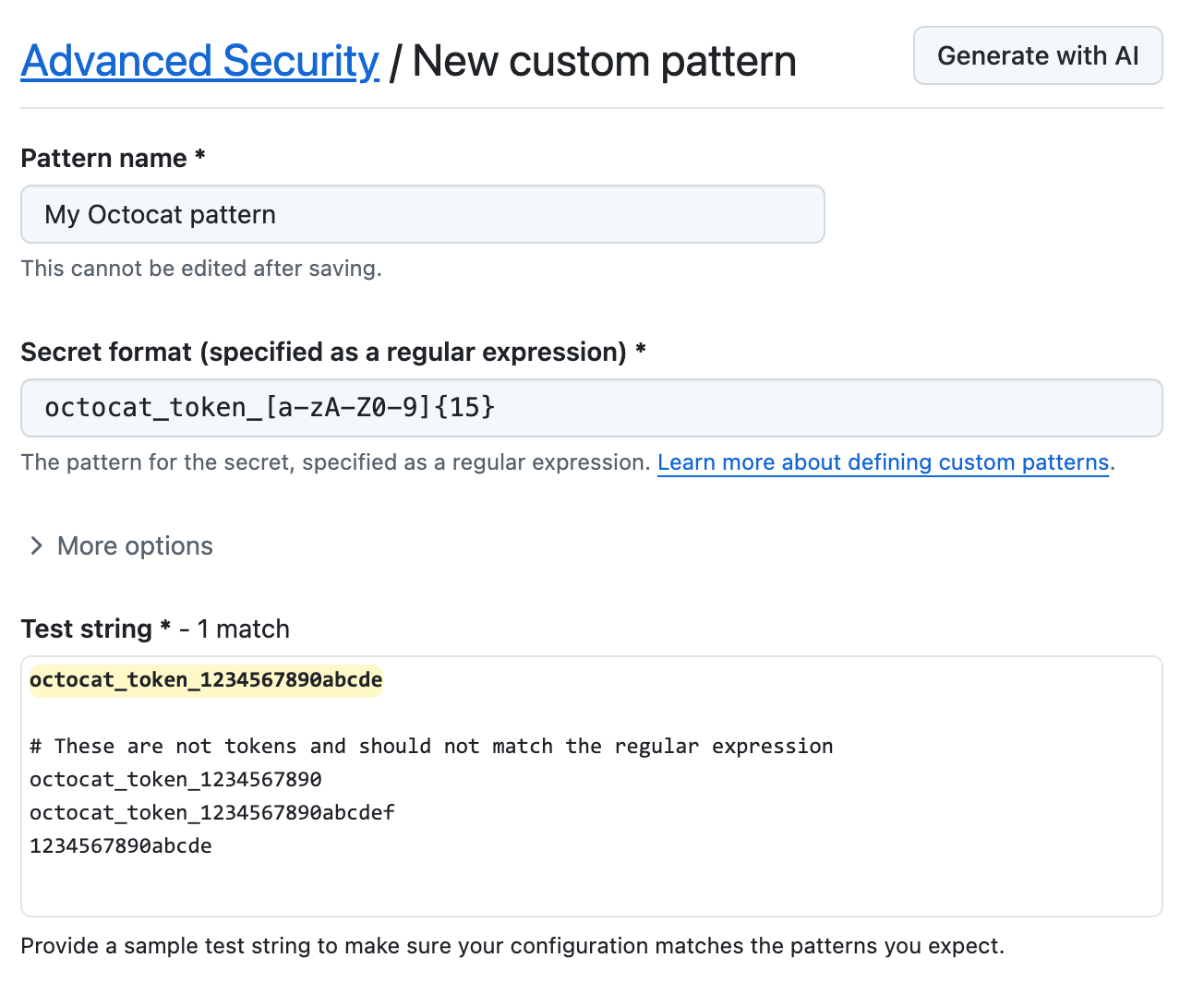

Insira as informações para o novo padrão personalizado. Você deve fornecer, pelo menos, o nome para o seu padrão e a expressão regular para definir o formato do seu padrão secreto.

- No campo "Nome do padrão", digite um nome para o padrão.

- No campo "Formato secreto", digite uma expressão regular para o formato do seu padrão secreto.

- Clique em More options para fornecer outro conteúdo complementar ou requisitos de correspondência adicionais para o formato secreto. Confira Referência de padrões personalizados.

- Forneça um exemplo de cadeia de caracteres de teste para verificar se a sua configuração está correspondendo aos padrões esperados.

-

Se estiver pronto para testar seu novo padrão personalizado e quiser identificar correspondências em repositórios específicos sem criar alertas, clique em Salvar e executar uma simulação.

-

Selecione os repositórios em que deseja realizar a simulação.

- Para executar a simulação em toda a organização, selecione Todos os repositórios na organização.

- Para especificar os repositórios nos quais você deseja realizar a simulação, selecione Repositórios selecionados, pesquise e selecione até dez repositórios.

-

Quando tudo estiver pronto para testar seu novo padrão personalizado, clique em Executar.

-

Quando o teste terminar, você verá uma amostra de resultados (até 1.000). Revise os resultados e identifique quaisquer resultados falso-positivos.

-

Edite o novo padrão personalizado para corrigir problemas com os resultados e testar suas alterações e clique em Salvar e executar uma simulação.

-

Quando estiver satisfeito com o novo padrão personalizado, clique em Publicar padrão.

-

Opcionalmente, para habilitar a proteção push para seu padrão personalizado, clique em Habilitar. Para saber mais, confira Sobre a proteção por push.

Observação

- A opção para ativar a proteção por push é visível apenas para padrões publicados.

- A proteção de push para padrões personalizados será aplicada somente a repositórios em sua organização que tenham o secret scanning como uma proteção de push habilitada.

- Habilitar a proteção de push para padrões personalizados comumente encontrados pode ser prejudicial para os colaboradores.

Depois que o padrão for criado, secret scanning irá verificar todos os segredos nos repositórios na sua organização, incluindo todo seu histórico do Git em todos os branches. Os proprietários da organização e administradores do repositório receberão um alerta sobre todos os segredos encontrados e poderão revisar o alerta no repositório onde o segredo for encontrado. Para obter mais informações sobre como visualizar alertas de escaneamento de segredos, confira Gerenciar alertas de verificação de segredo.

Definir um padrão personalizado para uma conta corporativa

Observação

- No nível da empresa, somente o criador de um padrão personalizado pode editar o padrão e usá-lo em uma simulação.

- Você só pode executar uma simulação em repositórios aos quais você tem acesso de administração. Se um proprietário da empresa quiser acesso para executar simulações em qualquer repositório em uma organização, ele deverá receber a função de proprietário da organização. Para saber mais, confira Gerenciando sua função em uma organização pertencente à sua empresa.

-

Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

-

Na parte superior da página, clique em Policies.

-

Em "Policies", clique em Advanced Security.

-

Em "Advanced Security", clique em Recursos de segurança.

-

Em "Padrões personalizados de verificação de segredo", clique em Novo padrão.

-

Insira as informações para o novo padrão personalizado. Você deve fornecer, pelo menos, o nome para o seu padrão e a expressão regular para definir o formato do seu padrão secreto.

- No campo "Nome do padrão", digite um nome para o padrão.

- No campo "Formato secreto", digite uma expressão regular para o formato do seu padrão secreto.

- Clique em More options para fornecer outro conteúdo complementar ou requisitos de correspondência adicionais para o formato secreto. Confira Referência de padrões personalizados.

- Forneça um exemplo de cadeia de caracteres de teste para verificar se a sua configuração está correspondendo aos padrões esperados.

-

Quando estiver pronto para testar o novo padrão personalizado, clique em Salvar e executar uma simulação para identificar correspondências na empresa sem criar alertas.

-

Pesquise e selecione até 10 repositórios em que você deseja executar a simulação.

-

Quando tudo estiver pronto para testar seu novo padrão personalizado, clique em Executar.

-

Quando o teste terminar, você verá uma amostra de resultados (até 1.000). Revise os resultados e identifique quaisquer resultados falso-positivos.

-

Edite o novo padrão personalizado para corrigir problemas com os resultados e testar suas alterações e clique em Salvar e executar uma simulação.

-

Quando estiver satisfeito com o novo padrão personalizado, clique em Publicar padrão.

-

Opcionalmente, para habilitar a proteção push para seu padrão personalizado, clique em Habilitar. Para saber mais, confira Sobre a proteção por push.

Observação

- Para habilitar a proteção de push para padrões personalizados, é necessário habilitar o secret scanning como proteção de push no nível empresarial.

- Habilitar a proteção de push para padrões personalizados comumente encontrados pode ser prejudicial para os colaboradores.

Depois que seu padrão é criado, o secret scanning verifica se há segredos em repositórios em suas organizações com a GitHub Secret Protection habilitada, incluindo todo o histórico do Git em todos os branches. Os proprietários da organização e administradores do repositório receberão um alerta sobre todos os segredos encontrados e poderão revisar o alerta no repositório onde o segredo for encontrado. Para obter mais informações sobre como visualizar alertas de escaneamento de segredos, confira Gerenciar alertas de verificação de segredo.